Introducción

Una de las formas más sencillas y eficaces de mejorar la seguridad de un servidor es cambiar el puerto estándar de los protocolos de acceso remoto. Protocolos como SSH y RDP utilizan por defecto puertos conocidos (22 y 3389). Esto los hace vulnerables a ataques y análisis automatizados. Al cambiar estos puertos por otros no estándar, es posible reducir el número de intentos de piratería.

¿Por qué cambiar el puerto estándar?

- Reducción del número de ataques automatizados. Los bots analizan las redes en busca de puertos estándar abiertos.

- Camuflaje contra los escáneres. Un puerto no estándar no aparece como una vulnerabilidad en un análisis superficial.

- Nivel de seguridad adicional. No se trata de un sustituto de una protección completa, sino de una barrera adicional.

Nota: cambiar el puerto no es una protección contra un pirata informático experimentado, sino una medida preventiva.

Cómo cambiar el puerto SSH a un puerto no estándar

Por defecto, SSH funciona en el puerto 22. Para cambiarlo:

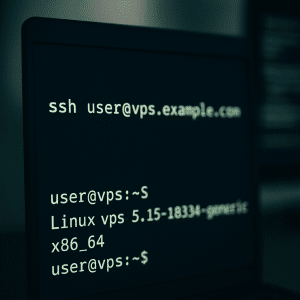

Paso 1: conéctese al servidor

Conéctese al servidor a través de SSH:

ssh root@your_server_ip

Paso 2: Abra el archivo de configuración

Abra el archivo /etc/ssh/sshd_config con un editor de texto como nano:

nano /etc/ssh/sshd_config

Encuentre la línea:

#Port 22

Elimine el símbolo # y sustituya el número de puerto:

Port 2222

Reemplace 2222 por otro puerto disponible (por ejemplo, entre 1025 y 65535).

Paso 3: configure el cortafuegos

Abra el puerto seleccionado en firewalld o iptables. Ejemplo para firewalld:

firewall-cmd --permanent --add-port=2222/tcp

firewall-cmd --reload

Paso 4: reinicie el servicio SSH.

systemctl restart sshd

Paso 5: compruebe la conexión

Realice una prueba con el nuevo puerto:

ssh -p 2222 user@your_server_ip

¡Importante! No cierre la conexión actual hasta estar seguro de que la nueva conexión funciona.

Cómo cambiar el puerto RDP en Windows

Por defecto, el protocolo RDP utiliza el puerto 3389. Para cambiarlo, debe modificar el registro.

Paso 1: inicie el editor del registro

Abra regedit → vaya a:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

Busque el parámetro «PortNumber» y ábralo. Seleccione el tipo de visualización «Decimal» e indique el nuevo número de puerto (por ejemplo, 3390).

Paso 2: configure el cortafuegos de Windows

Abra el acceso al nuevo puerto:

netsh advfirewall firewall add rule name="RDP Custom Port" protocol=TCP dir=in localport=3390 action=allow

Paso 3: reinicie el equipo

Debe reiniciar el equipo para que los cambios surtan efecto.

Paso 4: conéctese a través del nuevo puerto

En el cliente Conexión a escritorio remoto, especifique manualmente el puerto:

your_server_ip:3390

Recomendaciones importantes

- Anote el nuevo puerto. De lo contrario, corre el riesgo de perder el acceso al servidor.

- No utilice puertos que ya estén ocupados por otros servicios. Por ejemplo, 80, 443, 3306, etc.

- Añada el nuevo puerto a las excepciones del cortafuegos antes de reiniciar el servicio.

- Utilice puertos no estándar como parte de su sistema de seguridad global. Instale fail2ban, la autenticación de dos factores y una VPN.

Conclusión

El cambio a un puerto no estándar es una medida de seguridad sencilla pero eficaz. No es una panacea, pero es un excelente primer paso para proteger su servidor contra los ataques. Al configurar correctamente sus puertos SSH y RDP, reduce el riesgo de intentos de piratería automatizados y demuestra que se toma en serio la seguridad de su entorno.

Utilice esta solución en combinación con otras medidas de seguridad para proteger adecuadamente su servidor.